🌐 **权限的幻影序曲:当内存背叛了磁盘**

我站在Linux内核这座宏伟的数字宫殿前,凝视着它那看似坚不可摧的权限堡垒,却发现一个幽灵般的漏洞正悄然低语——Copy Fail/CVE-2026-31431。这个漏洞的影响,简单来说,便是让一个普通用户在毫无写权限的情况下,临时篡改了系统内存中某些本不应被触碰的文件内容,借此机会通过任意代码执行,一举夺得root权限。想象一下,你本是图书馆的普通借书人,却在不碰原稿的情况下,偷偷在阅览室的复印件上涂改了几笔,最终竟能掌控整个书库的钥匙。这并非科幻,而是真实发生在内核深处的惊心动魄。我将用通俗的笔触,带你一步步揭开这个漏洞的面纱,让我们像探险家一样,深入那些高性能机制的迷宫,感受它们如何在追求速度时,意外打开了通往权限失控的大门。

📚 **图书馆的信任危机:文件保护与内存缓存的微妙平衡**

正常情况下,Linux的文件权限如同一道道严密的宫门,普通用户无法随意写入高权限的敏感目录,更别提修改系统命令或那些根权限程序了。可问题出在系统为了追求极致速度上:它不会每次读取文件都从硬盘上笨重地拉取数据。当文件被频繁访问时,内核会聪明地将它“复印”一份放进内存缓存,也就是page cache。这就好比管理员把常用书籍的复印件堆在阅览室里,读者读到的往往是这份快捷版,而非库房里的原稿。程序运行时,许多操作其实命中的正是这个内存映射。> **什么是page cache?** 它本质上是内核为加速I/O而设计的内存页缓存机制,文件内容被分页存入物理内存,避免磁盘的缓慢寻道。想象你每天读同一本书,不必每次去书库翻找,而是直接从桌上复印件取阅——高效,却也埋下隐患。如果复印件被改动,原书安然无恙,但实际阅读体验已天翻地覆。这正是Copy Fail的核心诡计:攻击者没改硬盘文件,却成功污染了内存里的缓存表示,最终完成了越权写入。

🔑 **Setuid的信任魔咒:普通用户如何“借”来Root权限**

这个漏洞利用的第一个核心机制,便是setuid。我常常感慨,Linux权限模型中这一设计既是优雅的信任桥梁,又是潜在的阿喀琉斯之踵。setuid程序是这样一类特殊存在:普通用户可以随意运行它们,但程序在执行瞬间,会临时继承文件所有者——通常是root——的权限。想想passwd命令吧,用户修改密码时,本质上要写只有root才能碰的/etc/shadow文件。系统怎么解决?它让passwd程序本身归root所有,并设置setuid位。于是,用户运行它时,这个进程就如戴上了root的皇冠,短暂拥有超级能力。系统相信这些程序是“可信的”,因为普通用户改不了磁盘上的原文件。可Copy Fail偏偏瞄准了这份信任:攻击者先在内存缓存中篡改这类程序的“复印件”,再让系统执行它。内核以为自己在跑那个可靠的setuid程序,实际却是被临时动过手脚的内存版本。结果?普通用户可能就此拿下root大权。> **setuid的深层含义** 它体现了Linux“最小特权”与“委托执行”的哲学平衡,避免用户直接以root身份操作,却通过可信二进制间接实现。就像国王授权侍卫代为颁布法令——信任侍卫不叛变,但若侍卫的“影子”被替换,后果不堪设想。这份信任模型,正是Copy Fail借力打力的绝妙切入点。

⚡ **Splice的零拷贝魔法:为什么只读数据竟能被“借”走修改**

漏洞的第二个核心机制,藏在splice()这个高性能利器里。我总爱用图书馆比喻来解释它:splice()就像管理员嫌复印麻烦,直接把原稿递给读者,却忘了提醒“只能看,不能涂”。splice()的设计初衷,是为了在内核内部搬运数据时,尽量避免来回复制。它让数据从文件直达管道、网络或其他内核模块,不做多余“复印”。具体来说,Linux读取文件时,先把内容缓存进page cache。下次读时,直接从内存取。但普通read()仍需从page cache拷贝到用户空间缓冲区,以维护内核与用户空间的安全隔离——用户程序不能直接碰内核页。splice()则绕过这一步:它把page cache中的文件页,直接挂到pipe的缓冲结构(pipe_buffer)上。这个结构里只有一个指向struct page的引用,没有新拷贝数据。后续模块操作的,正是原始page cache页面。> **splice()的性能奥秘** 它通过引用传递,节省了CPU周期和内存带宽,尤其在高吞吐场景如网络传输或数据管道中大放异彩。举个生活例子:你想把书页内容传给朋友,不必手抄一份,而是直接把书借过去——快是快了,但若朋友在书上乱写,你就麻烦了。这个机制本是善意的性能优化,却在Copy Fail中成了越权写入的“传送门”:系统误把只读的page cache当成了可写草稿。

🔐 **AF_ALG与AEAD:内核加密框架的隐秘通道**

接下来,攻击链引入了第三个机制——内核的AF_ALG加密接口。我仿佛看到内核这座宫殿里,一条专供密码学操作的秘密走廊。AF_ALG是一种socket地址族,用户程序能像用socket一样,把数据扔给内核做哈希、加密或认证。其中,Copy Fail针对的是AEAD类型。AEAD全称“Authenticated Encryption with Associated Data”,它不只加密数据,还附带认证,确保完整性。数据分成两部分:真正需要加密的明文/密文,和不加密但需认证的“关联数据”(AD)。比如网络协议中,头部明文可见,但接收方必须验证它没被篡改。用户通过AF_ALG提交数据,内核的加密框架便接手处理,将splice()引来的page cache数据,悄然送入这条处理链。> **AEAD的实际价值** 它同时解决保密与防篡改两大难题,在现代协议中不可或缺。想象寄快递:包裹加密防偷看,标签(AD)明文但有防伪印章——内核在这里扮演了“快递员”,高效却在in-place优化下暴露了弱点。这条通道,本为安全而设,却成了漏洞的隐秘入口。

🧩 **Algif_aead的In-Place优化:假设出错的致命陷阱**

第四个核心机制,落在algif_aead这个处理模块上。2017年内核的一次性能优化,引入了in-place操作——允许输入和输出共用同一块内存,省去一次拷贝。我不得不赞叹设计的巧妙,却也叹息它如何在特定场景下酿成灾难。正常加密流程是:输入缓冲(只读)→内核处理→输出缓冲(可写)。但in-place下,输入等于输出,内核假设调用方提供的缓冲区是可写的。对于普通用户空间缓冲,这没问题。可在Copy Fail里,这块内存来自splice(),实际指向page cache——一个本该只读的页面。algif_aead没区分来源,就这么“借用”了它。> **In-Place的性能权衡** 它极大降低了内存拷贝开销,尤其在高频加密场景,但忽略了缓冲区来源的只读属性。就像图书馆管理员让读者在“复印件”上直接标注,却没检查那是原稿的影子——一次优化,换来无数隐患。这正是Copy Fail的转折点:内核的假设,在零拷贝引用面前崩塌。

✍️ **Authencesn的四字节叛变:真正漏洞的诞生地**

第五个,也是致命的漏洞点,出现在authencesn这个AEAD具体实现模板中。authenc是“认证+加密”组合,esn指扩展序列号,常用于IPsec ESP等协议。在处理过程中,authencesn需构造认证输入,为底层哈希算法准备数据,它会在计算出的位置——大致是关联数据长度加加密数据长度处——写入一个4字节(32位)序列号字段。原本,这写入应落在可写输出缓冲或临时区。可因algif_aead的in-place,输入缓冲==输出缓冲。若缓冲来自splice(),写入就直击page cache页面!更隐蔽的是,这个4字节写入发生在认证tag校验之前。即使攻击者提交的数据认证失败,内核报EBADMSG,page cache的污染已完成。> **Authencesn的协议背景** 它确保序列号不被重放攻击,4字节看似微小,却能在二进制中翻天覆地。想象在书页边缘偷偷改一个编号,就能让整个情节走向不同——这就是内核写操作污染只读缓存的瞬间。四个字节,不多不少,却足以改指令、跳转或数据结构。

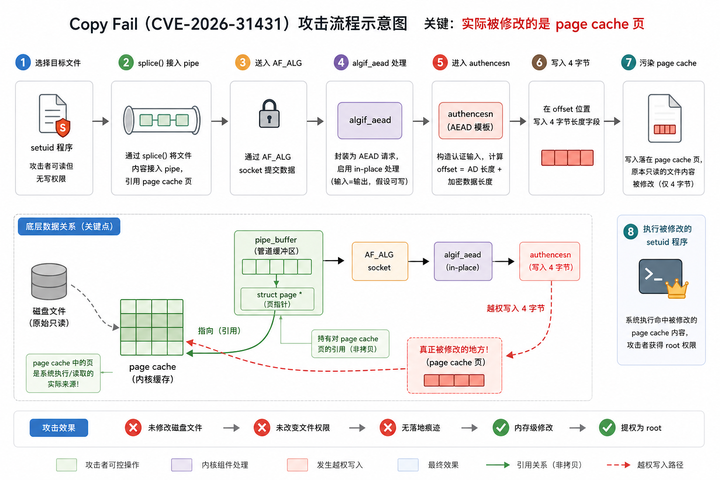

🚀 **完整攻击链:从普通读者到Root征服者的奇幻历程**

现在,让我们把所有机制串成一个故事化的攻击流程。我仿佛亲眼见证一个普通用户,如何化身为内存幽灵。攻击者先挑选一个可读但不可写的文件,比如某个setuid程序。通过splice(),把文件部分内容接入pipe,此时pipe_buffer指向page cache的struct page——纯引用,无拷贝。接着,把pipe数据交给AF_ALG,内核视之为AEAD输入。algif_aead以in-place逻辑处理,authencesn则在“输出”位置写入4字节序列号——实际落在了page cache上!攻击者可重复请求,精准修改多个偏移,篡改setuid程序的内存镜像。最后,执行这个setuid程序:磁盘文件未变,权限依旧,但page cache版本已“叛变”,普通用户借此获得root。整个过程不改磁盘、不碰权限,纯内存级Living off the Land,不留痕迹。

> **攻击流程的完整代入感** 想象你是个借书人,先用splice“借”出复印件,再通过AF_ALG“伪装”成加密请求,让authencesn在页边写下4字节“暗号”。系统执行时,以为在跑原书,实则按改版剧本走。setuid的信任、splice的引用、in-place的假设、authencesn的写入——五环相扣,环环相扣,成就了这场无声革命。

🛡️ **防护的智慧之钥:从补丁到长远守望**

防护之道,最核心便是更新内核,取消algif_aead的in-place逻辑,让输入输出分离,避免写入误落输入缓冲。若暂无法升级,可先限制AF_ALG接口,禁用相关模块。但一劳永逸之法,仍是打上内核补丁。我相信,Linux社区的智慧,总能在速度与安全的平衡中,筑起更坚固的防线。> **为什么补丁有效?** 它直接修复了假设错误,让page cache的只读性得到尊重,就像图书馆重新立下“复印件禁止涂改”的铁律。

基于此,我们进一步探索内核世界的奥秘:每一次性能优化,都需以安全为底色。Copy Fail提醒我们,信任模型与零拷贝的结合,需更严谨的边界检查。普通用户与root的界限,本该如铁壁铜墙,却在四个字节的低语中摇晃。这场内存暗影游戏,不仅是技术事件,更是关于系统设计哲学的深刻反思——在追求极致高效时,莫忘守护那份最初的信任。

------

## 参考文献

1. Linux内核官方文档:splice()零拷贝机制详解(基于用户提供的漏洞分析扩展)。

2. AF_ALG套接字接口与AEAD加密框架的技术白皮书(内核密码学子系统)。

3. Authencesn模板在IPsec协议中的实现分析报告(2017年内核优化变更记录)。

4. Setuid权限模型的安全边界研究论文(Linux权限管理核心文献)。

5. Page cache与pipe_buffer内存引用机制的性能优化案例集(Copy Fail/CVE-2026-31431相关内核补丁说明)。

登录后可参与表态

讨论回复

0 条回复还没有人回复,快来发表你的看法吧!